Ứng Dụng Giải Toán Cao Cấp 2 Trong OSINT Và Penetration Testing

Ứng dụng giải toán cao cấp 2 đóng vai trò tương tự như phương pháp phân tích hệ thống trong quá trình thực hiện OSINT. Việc thu thập Information Gathering hiệu quả giúp các Pentester xác định chính xác các vector tấn công trên internet. Quy trình reconnaissance chuyên sâu này đòi hỏi sự kết hợp nhuần nhuyễn giữa tư duy logic và các công cụ hỗ trợ hiện đại.

H2: Đề Bài

Nội dung nghiên cứu tập trung vào các thành phần cốt lõi của tình báo nguồn mở và kiểm thử xâm nhập:

- Tổng quan về OSINT (Open Source Intelligence) và OSINT Framework.

- Phân biệt các kỹ thuật Active OSINT và Passive OSINT.

- Ứng dụng Google Dorks trong việc truy vấn thông tin nâng cao.

- Kỹ thuật GitHub Recon để tìm kiếm dữ liệu nhạy cảm và secret keys.

- Quy trình Subdomain Enumeration (Liệt kê tên miền phụ).

- Kỹ thuật Directory Bruteforcing để tìm kiếm thư mục và tệp tin ẩn.

- Các công cụ hỗ trợ: Sublist3r, Recon-ng, OWASP Amass, Aquatone, Dirsearch, Gobuster.

H2: Phân Tích Yêu Cầu

Yêu cầu cốt lõi của bài toán thực tế này là xây dựng một bản đồ thông tin toàn diện về mục tiêu. Pentester cần xác định được bề mặt tấn công (attack surface) mà không để lại dấu vết nếu sử dụng kỹ thuật thụ động.

Các dữ kiện quan trọng bao gồm tên miền chính, cấu trúc thư mục web và kho lưu trữ mã nguồn công khai. Hướng giải tổng quát là đi từ thu thập thông tin diện rộng (Passive) đến tương tác trực tiếp (Active) để xác minh lỗ hổng.

H2: Kiến Thức/Nền Tảng Cần Dùng

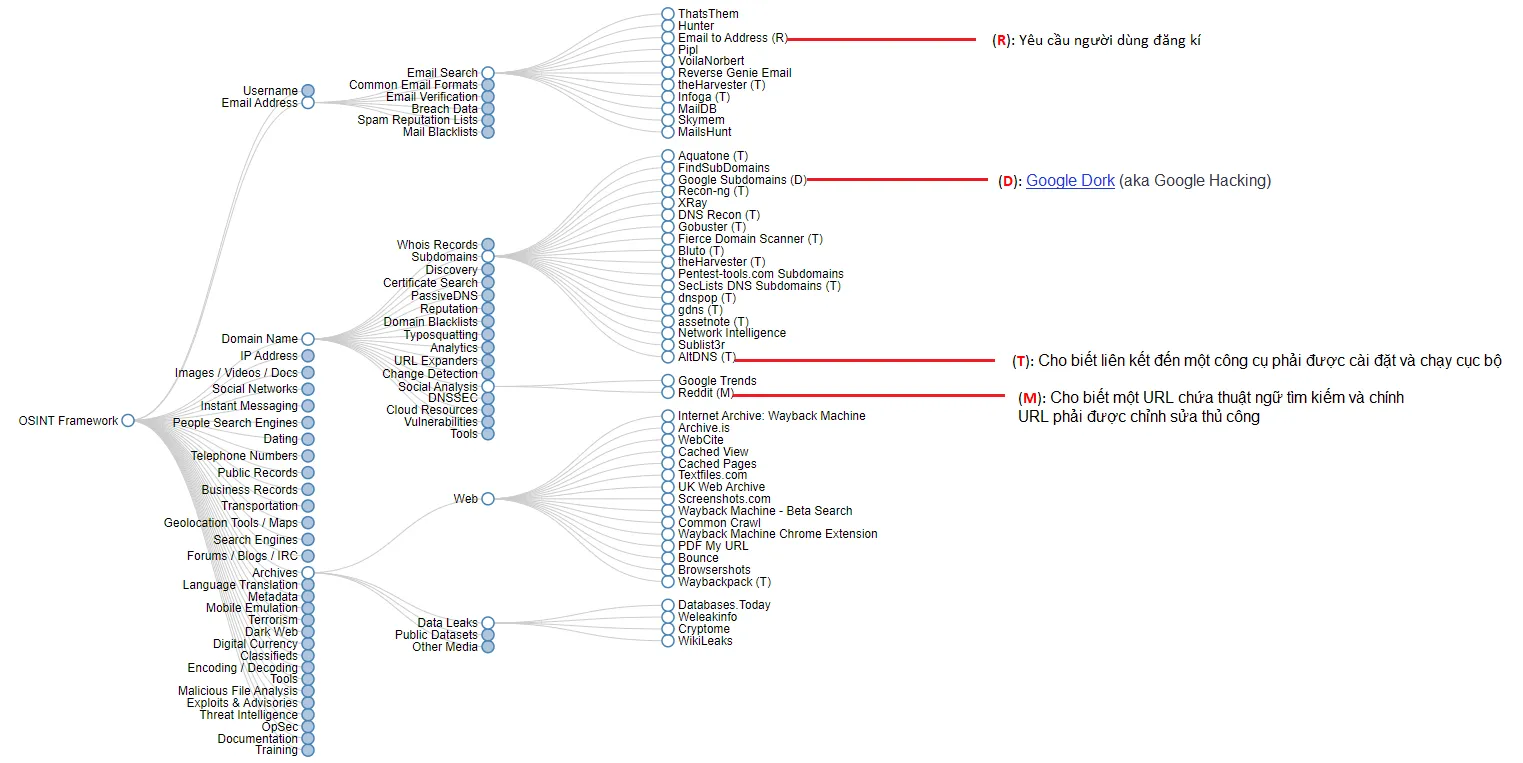

Để thực hiện OSINT hiệu quả, chúng ta cần nắm vững các khái niệm về mạng máy tính và logic khai thác dữ liệu. OSINT (Open Source Intelligence) là phương thức khai thác thông tin từ các nguồn công khai như video, hình ảnh và văn bản trên nền tảng kỹ thuật số.

Giao diện trực quan của OSINT Framework hỗ trợ tra cứu công cụ

Giao diện trực quan của OSINT Framework hỗ trợ tra cứu công cụ

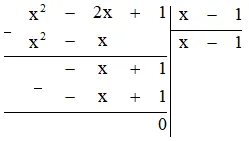

Trong quá trình này, kỹ thuật tính toán Shannon Entropy thường được ứng dụng để phát hiện các chuỗi ngẫu nhiên cao như API key. Công thức tính Entropy được xác định như sau:

H = -sum_{i=1}^{n} p_i log_2 p_iTrong đó, p_i là xác suất xuất hiện của ký tự thứ i trong một khối văn bản. Nếu giá trị H vượt ngưỡng 20 ký tự liên tục, hệ thống sẽ cảnh báo về thông tin nhạy cảm.

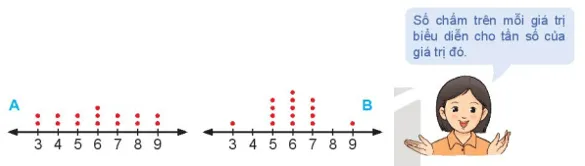

Phân loại kỹ thuật OSINT:

- Active OSINT: Tạo kết nối trực tiếp với mục tiêu, độ chính xác cao nhưng dễ bị phát hiện.

- Passive OSINT: Dựa vào bên thứ ba như Shodan hoặc Whois, đảm bảo tính ẩn danh tuyệt đối.

H2: Hướng Dẫn Giải Chi Tiết

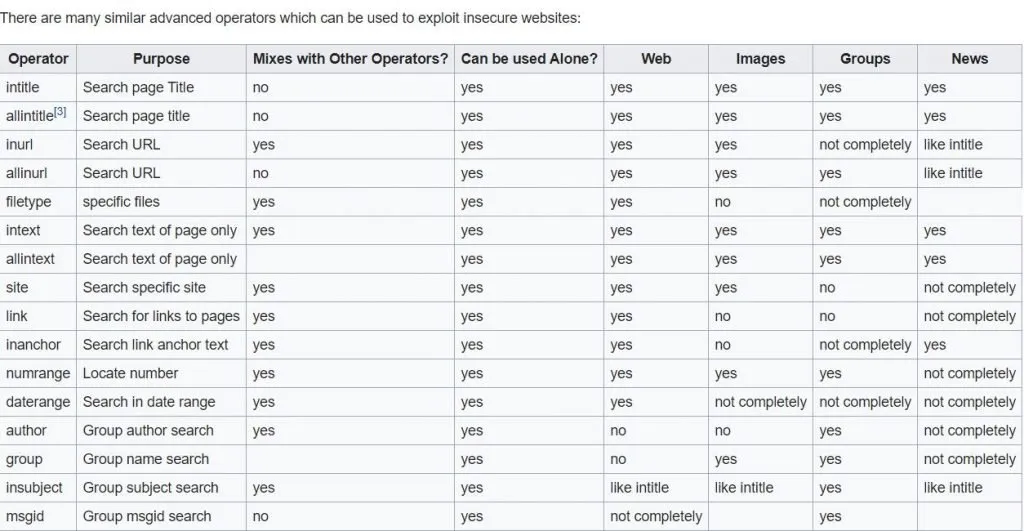

1. Sử dụng Google Dorks để khai thác công cụ tìm kiếm

Google Dorks là các toán tử tìm kiếm nâng cao giúp lọc kết quả chính xác từ cơ sở dữ liệu khổng lồ của Google. Bạn có thể sử dụng cú pháp \text{site:.google.com} để liệt kê các subdomain của Google.

Danh sách các toán tử Google Dorks phổ biến trong kiểm thử bảo mật

Danh sách các toán tử Google Dorks phổ biến trong kiểm thử bảo mật

Việc sử dụng các toán tử như \text{filetype:pdf} hoặc \text{intitle:index of} giúp tìm ra các tài liệu hoặc thư mục lộ thiên. Phương pháp này cực kỳ hiệu quả khi mục tiêu không cấu hình file \text{robots.txt} một cách chặt chẽ.

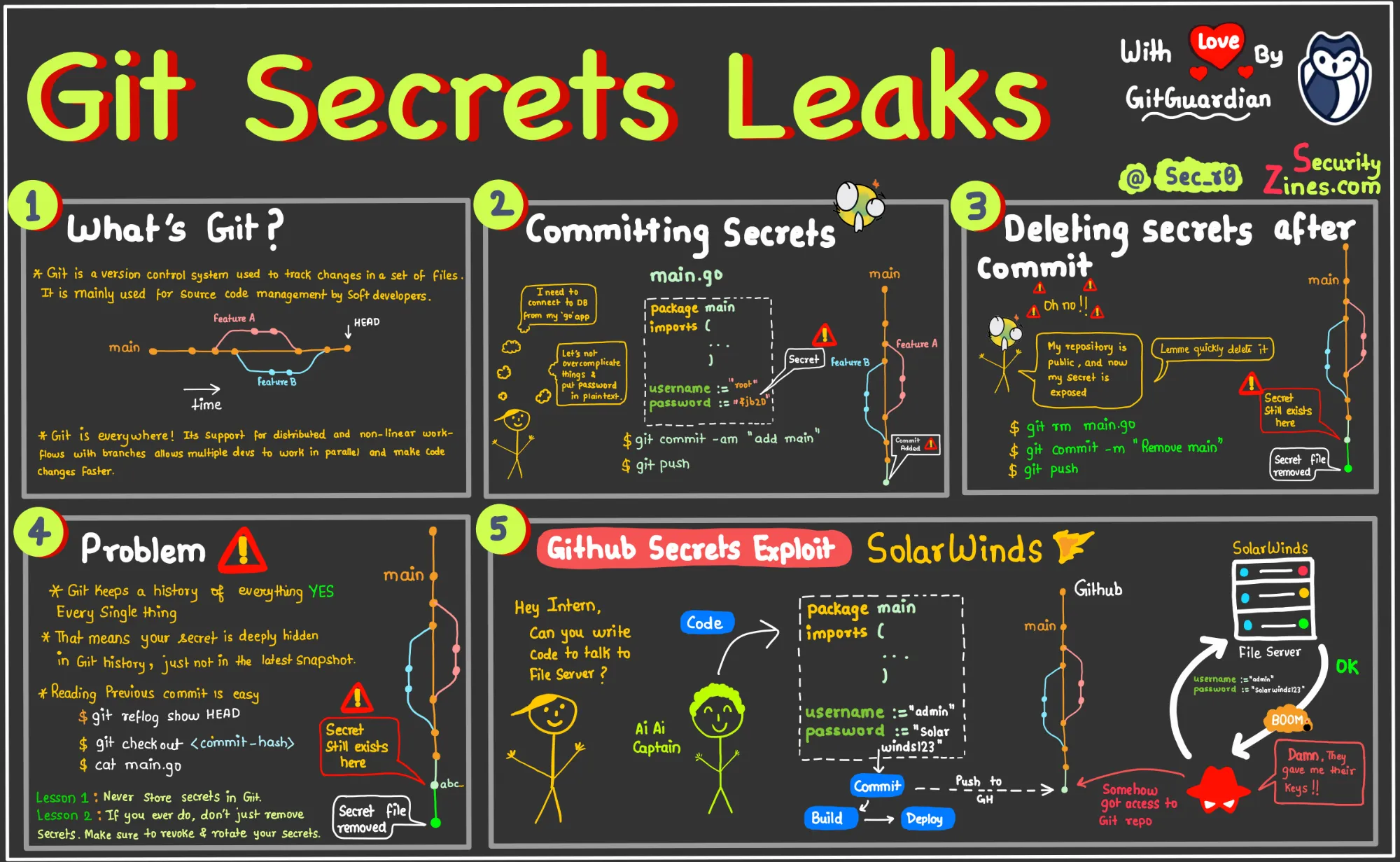

2. Khai thác dữ liệu từ GitHub (GitHub Recon)

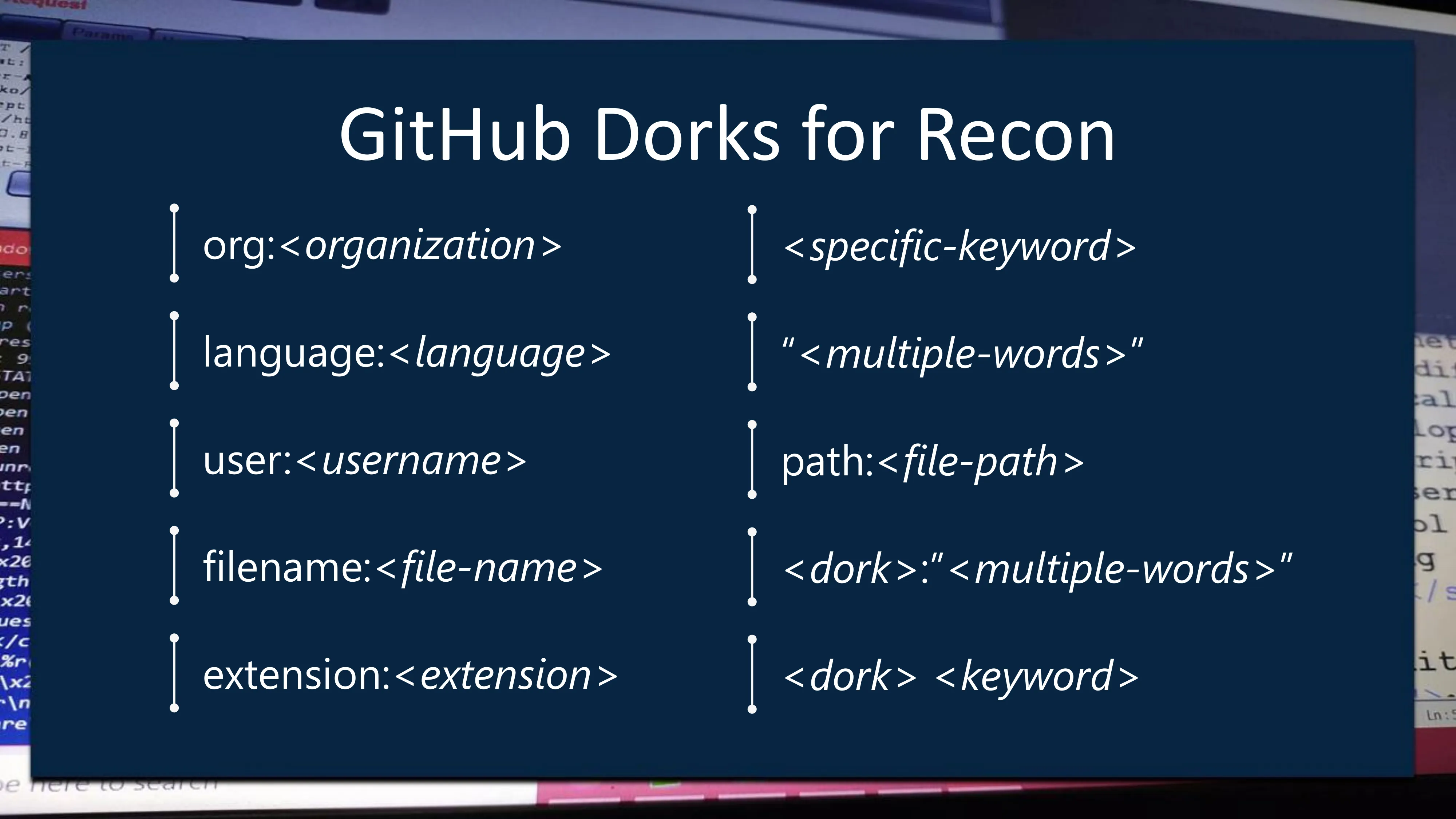

GitHub Search là tính năng mạnh mẽ để tìm kiếm các dữ liệu nhạy cảm vô tình bị công khai trong mã nguồn. Các Pentester thường tìm kiếm các từ khóa như “password”, “aws_secret_key” hoặc “token” trong các repository.

Giao diện tìm kiếm nâng cao trên nền tảng lưu trữ mã nguồn GitHub

Giao diện tìm kiếm nâng cao trên nền tảng lưu trữ mã nguồn GitHub

Sử dụng GitHub Dorks chuyên dụng giúp thu hẹp phạm vi tìm kiếm vào các tổ chức hoặc cá nhân cụ thể. Điều này giúp phát hiện các \text{authentication tokens} đang hoạt động.

Các mẫu truy vấn GitHub Dork dùng cho mục đích thu thập thông tin

Các mẫu truy vấn GitHub Dork dùng cho mục đích thu thập thông tin

Một số công cụ hỗ trợ tự động hóa quá trình này:

- Gitrob: Quét các file nhạy cảm trong các public repositories và hiển thị qua giao diện web.

- Git-secrets: Do AWS Labs phát hành để quét các \text{commit messages} nhằm tìm kiếm AWS Access Key.

- TruffleHog: Quét toàn bộ lịch sử commit của từng branch để kiểm tra Entropy của các chuỗi văn bản.

3. Liệt kê tên miền phụ (Subdomain Enumeration)

Tìm kiếm subdomain là bước quan trọng để mở rộng bề mặt tấn công của một ứng dụng web. Brute-forcing hoặc sử dụng các kho dữ liệu OSINT là hai cách tiếp cận phổ biến nhất hiện nay.

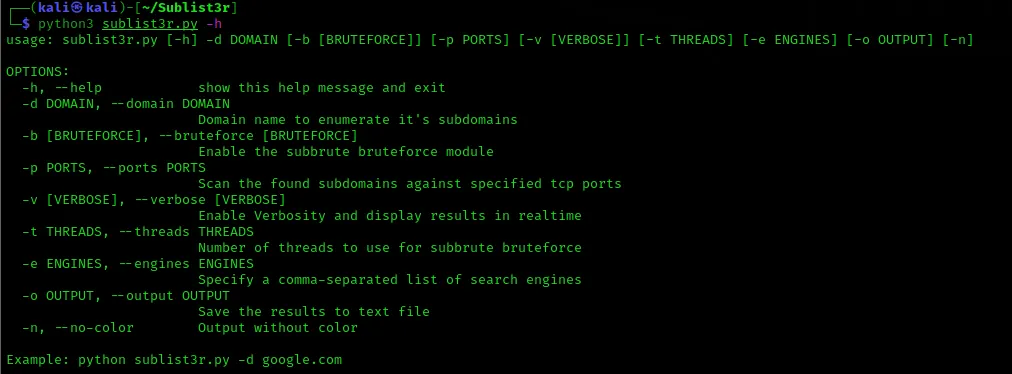

Sublist3r là công cụ Python mạnh mẽ, kết hợp kết quả từ nhiều công cụ tìm kiếm như Google, Bing và các nguồn như VirusTotal. Nó giúp Pentester có cái nhìn tổng quan về hạ tầng của mục tiêu một cách nhanh chóng.

Kết quả thực thi của công cụ Sublist3r trên hệ điều hành Kali Linux

Kết quả thực thi của công cụ Sublist3r trên hệ điều hành Kali Linux

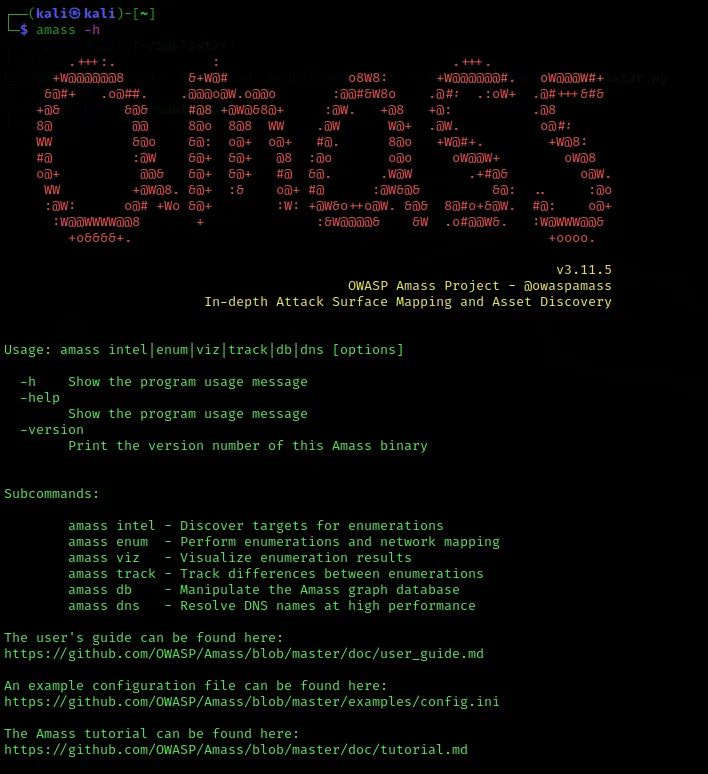

OWASP Amass là một dự án lớn khác, tập trung vào việc ánh xạ mạng và khám phá tài nguyên bên ngoài. Công cụ này sử dụng cả kỹ thuật OSINT truyền thống lẫn Active Reconnaissance để đạt độ chính xác tối đa.

Giao diện làm việc của OWASP Amass khi quét hạ tầng mạng mục tiêu

Giao diện làm việc của OWASP Amass khi quét hạ tầng mạng mục tiêu

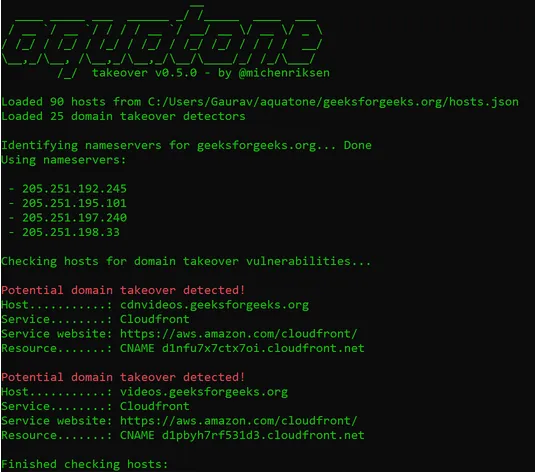

4. Trực quan hóa kết quả với Aquatone

Aquatone là công cụ giúp xử lý đầu ra của các trình quét subdomain và chuyển đổi chúng thành các báo cáo trực quan. Nó tự động chụp ảnh màn hình các trang web hoạt động và phân nhóm chúng theo độ tương tự.

Lệnh thực thi cơ bản: \text{cat targets.txt | aquatone}. Kết quả trả về bao gồm tệp \text{aquatone_report.html} cho phép phân tích nhanh các dịch vụ đang chạy.

Báo cáo trực quan các trang web thu thập được sau khi quét reconnaissance

Báo cáo trực quan các trang web thu thập được sau khi quét reconnaissance

5. Khám phá thư mục ẩn (Directory Bruteforcing)

Kỹ thuật này được dùng để tìm các đường dẫn không được công khai trên trang web, chẳng hạn như \text{/admin} hoặc \text{/config}. Các công cụ thường sử dụng một danh sách từ điển (wordlist) để thử nghiệm các yêu cầu HTTP.

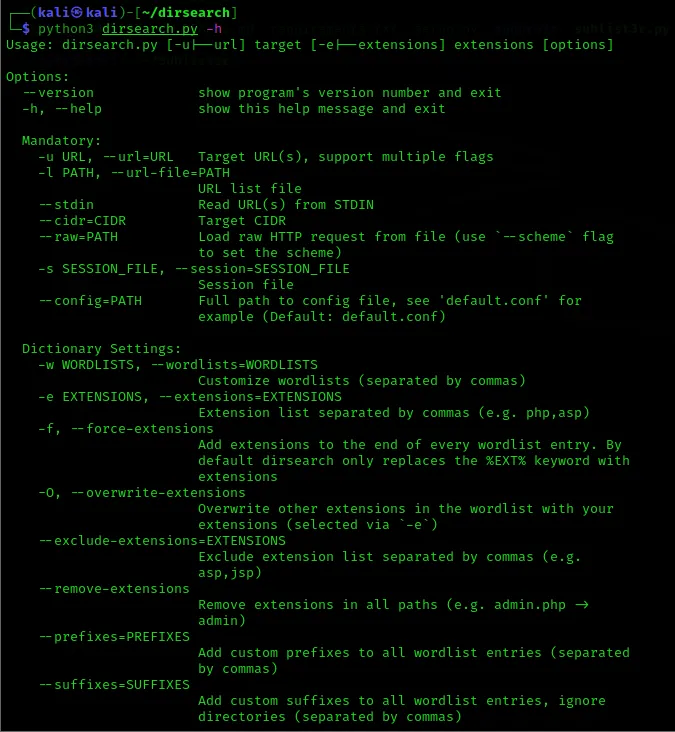

Dirsearch là công cụ phổ biến nhất nhờ tính đơn giản và hiệu quả cao, hỗ trợ đa luồng và thay đổi User-Agent. Nó giúp phát hiện nhanh các tệp tin cấu hình bị bỏ quên hoặc các API endpoints tiềm ẩn.

Công cụ Dirsearch đang thực hiện brute-force các đường dẫn trên máy chủ

Công cụ Dirsearch đang thực hiện brute-force các đường dẫn trên máy chủ

Mẹo kiểm tra: Luôn kiểm tra tệp \text{robots.txt} trước khi thực hiện brute-force để tiết kiệm thời gian.

Lỗi hay gặp: Bị hệ thống chặn IP do gửi quá nhiều request trong thời gian ngắn mà không cấu hình \text{delay}.

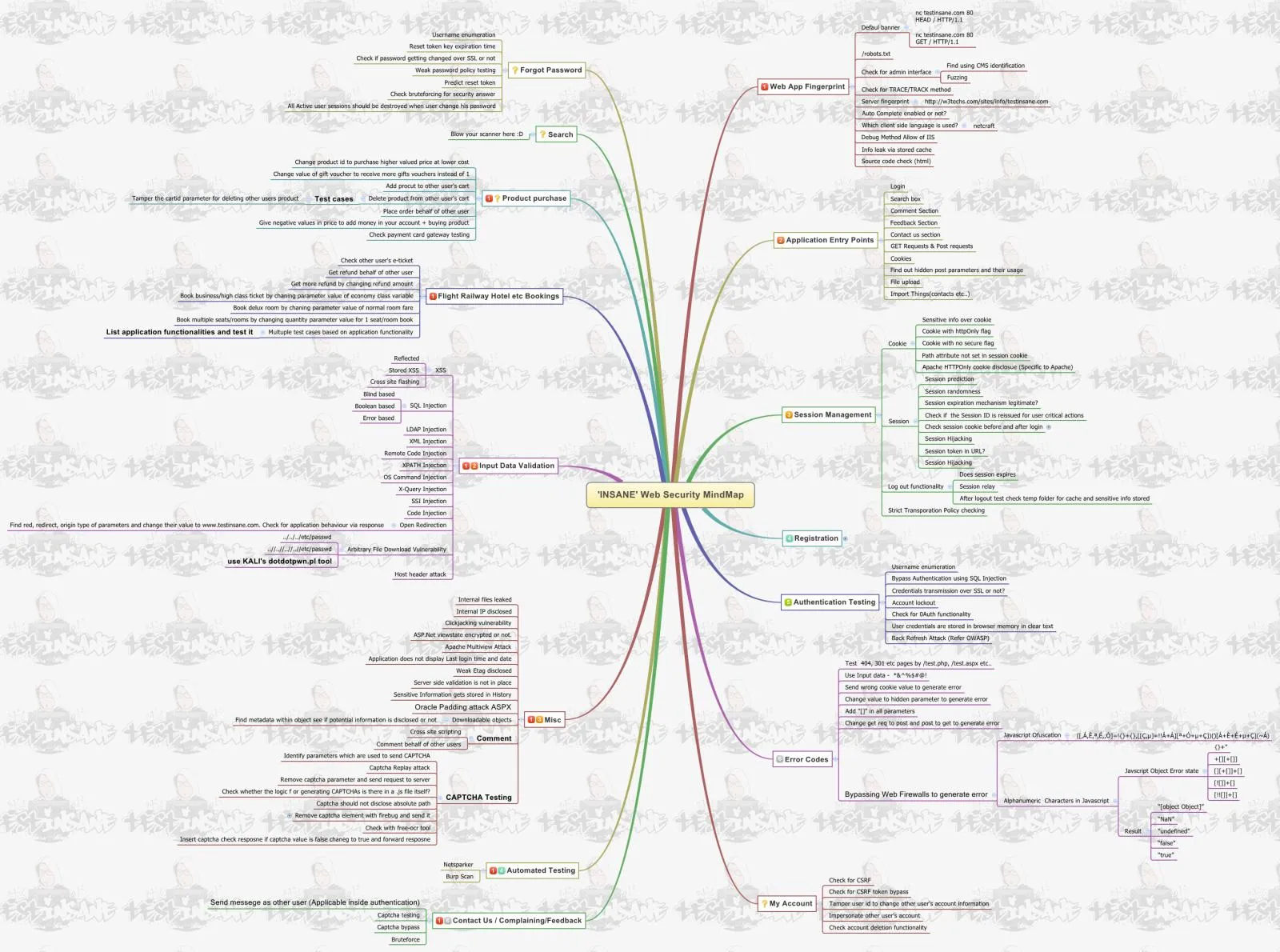

H2: Đáp Án/Kết Quả

Sau khi áp dụng quy trình trên, Pentester sẽ thu được:

- Danh sách toàn bộ subdomain hoạt động: S = {s_1, s_2, \ldots, s_n}.

- Danh mục các thư mục và tệp tin nhạy cảm: D = {d_1, d_2, \ldots, d_m}.

- Các thông tin xác thực rò rỉ từ GitHub dưới dạng: \text{Key} = \text{Value}.

Bản đồ tư duy tổng quan về các kỹ thuật bảo mật ứng dụng web

Bản đồ tư duy tổng quan về các kỹ thuật bảo mật ứng dụng web

Việc nắm vững OSINT và Penetration Testing không chỉ giúp bảo vệ hệ thống mà còn là một phần quan trọng trong ứng dụng giải toán cao cấp 2 đối với việc xử lý dữ liệu lớn. Sự kết hợp giữa công cụ tự động và tư duy phân tích sẽ mang lại kết quả tối ưu nhất.

Ngày chỉnh sửa nội dung mới nhất Tháng 3 5, 2026 by Thầy Đông

Thầy Đông – Giảng viên Đại học Công nghiệp Hà Nội, giáo viên luyện thi THPT

Thầy Đông bắt đầu sự nghiệp tại một trường THPT ở quê nhà, sau đó trúng tuyển giảng viên Đại học Công nghiệp Hà Nội nhờ chuyên môn vững và kinh nghiệm giảng dạy thực tế. Với nhiều năm đồng hành cùng học sinh, thầy được biết đến bởi phong cách giảng dạy rõ ràng, dễ hiểu và gần gũi. Hiện thầy giảng dạy tại dehocsinhgioi, tiếp tục truyền cảm hứng học tập cho học sinh cấp 3 thông qua các bài giảng súc tích, thực tiễn và giàu nhiệt huyết.